这几天ios的新闻确实有点多,有正面有负面,这几天最大的负面应该就属xcode自带病毒事件了,这件事突然在网上炸开了锅,但是貌似大多数普通网民还是没有搞清病毒在哪,为什么会有病毒,是不是ios不安全了,对我有什么影响,等等问题。

这次事件的逻辑

1.黑客将包含恶意功能的Xcode重新打包,发到各大苹果开发社区供人下载;

2.来自于各企业内的开发者下载安装了包含恶意代码的Xcode编写APP;

3.恶意Xcode开始工作,向这些APP注入信息窃取功能;

4.被注入恶意功能的APP通过审核上架苹果官方商店;

5.用户在苹果商店安装了这些被感染的APP;

6.那么,现在已经发现被感染的APP有哪些呢?

微信 -6.2.5

滴滴出行 – 4.0.0

滴滴打车 – 3.9.7

联通手机营业厅 – 3.2

高德地图 – 7.3.8.2037

铁路12306 – 2.1

同花顺 – 9.26.03

同花顺- 9.26.01

自由之战 – 1.0.9

我叫MT – 4.6.2

我叫MT 2 – 1.8.5

电话归属地助手 – 3.6.3

夫妻床头话 – 2.0.1

穷游 – 6.4.1

网易云音乐 – 2.8.3

简书 – 2.9.1

网易公开课 – 4.2.8

下厨房 – 4.3.2

51卡保险箱 – 5.0.1

开眼 – 1.8.0

为什么会出现这个事件

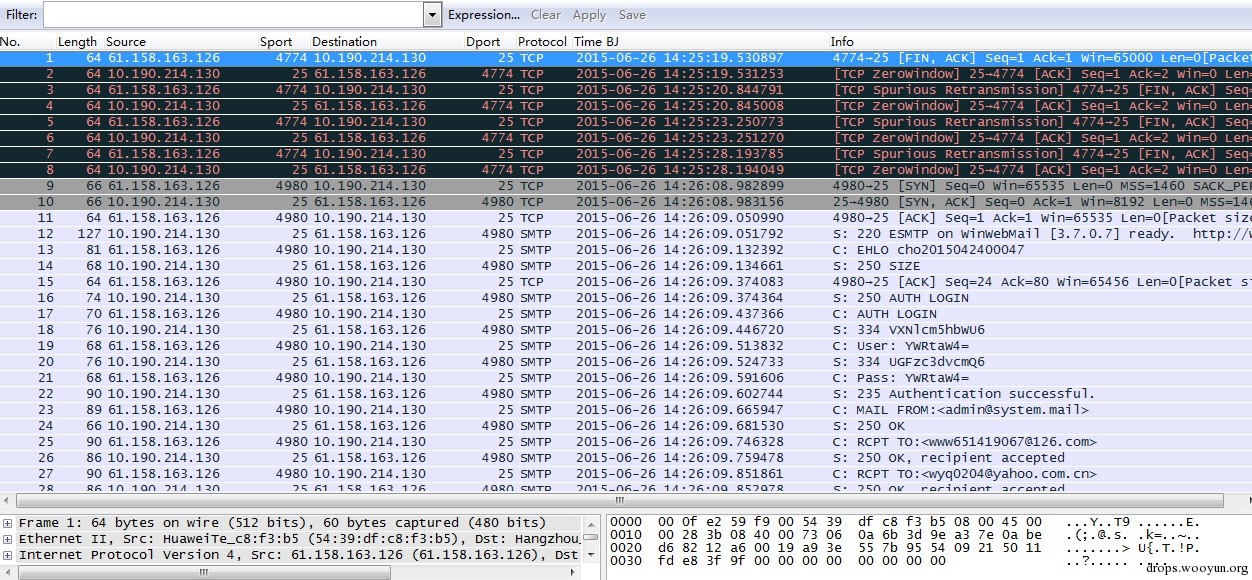

目前乌云网的部分代码专家查到代码传送信息指向到一个网址为: http://init.icloud-analysis.com的假冒网站(冒充苹果官网),目前该网站已经关闭。

有用户举报始作俑者的网名为「coderfun」,主要以各类 iOS 开发论坛和微博留言区为据点,提供带有病毒版本的 Xcode 网盘下载地址,其中包括了从 Xcode6.1-Xcode6.4 的所有版本,目前其真身不得人知。

分析人士指出,病毒作者是个老手,并且非常小心,在代码和服务器上都没有留下什么痕迹,所以不排除以后还会继续作案的可能。

目前XcodeGhost还没有非常严重的恶意行为,但是这种病毒传播方式在iOS上还是首次。

影响为何巨大?

根据国外网站paloalto的分析,coderfun 所释放的Xcode dmg文件先是被广泛发布到了Douban, SwiftMi, CocoaChina, OSChina这几个论坛网站,然后又再百度云出现了大量下载文件。

不仅如此,还成功感染了迅雷的离线服务器,也就是说,你常用下载软件是迅雷的话,输入官网的地址下载下来的 dmg 仍然有可能是被修改过的。所以被大公司APP开发者用到的几率就会大大提升,以至于被注入病毒的APP被大量的用户所使用。

在这我们不得不佩服这个骇客四两拨千斤的能力。

对普通用户有何影响?

如果你在前几天使用了以上这些版本的软件,那么有可能你的软件是被感染过的。

目前来看,在 Xcode 中莫名加入的这段代码并没有什么恶意,只是收集部分数据,但是不得不防的是,未来很可能出现更加带有攻击性的病毒注入 Xcode,那么对于用户手机安全,这其中存在巨大的隐患。

目前受影响的用户已达数亿。堪称移动安全史上历史性事件。

庆幸的是,由于上传网站服务器已经关闭,目前已经暂时不会再产生威胁。不过此前已经上传的数据已经无可挽回,也不能排除以后还会继续做作案的可能。

大家就祈祷下自己没有中招吧,然后顺便把自己的icloud账号密码改掉,如果还担心的话可以把一些重要的账号密码都改掉。

![Connectify Dispatch指定程序使用指定网卡[运维神器]](http://www.vuln.cn/wp-content/uploads/2016/11/1.jpg)

![网站备案流程_网站备案需要什么[简单明了解决备案各种问题]](http://www.vuln.cn/wp-content/uploads/2014/03/topleft.gif)

![最新BurpSuite 1.7.32 破解版[注册机]下载【无后门版】](http://www.vuln.cn/wp-content/uploads/2018/02/ee462f76d3e2440f67041f92499c36ae.png)

![php一句话后门的几种变形分析[preg_replace函数]](http://www.vuln.cn/wp-content/uploads/2016/11/11.jpg)

![[网盘下载] GB/T 36627-2018 信息安全技术 网络安全等级保护测试评估技术指南.pdf](http://www.vuln.cn/wp-content/uploads/2021/09/img_613abda149729.png)

![[网盘下载] GB/T 23031. 1 — 2022 工业互联网平台 应用实施指南 第一部分:总则.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/3faee12ec28ab59793fbe1c203b8363f.png)

![[网盘下载] GB/T 41870-2022 工业互联网平台 企业应用水平与绩效评价.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/4ec246e126c4f3a41d9ced588c790998.png)

![[网盘下载] GB/T 36323-2018 信息安全技术 工业控制系统安全管理基本要求.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/f6adb0f6fa49a734846c5873d178bfbc.png)

![[网盘下载] GB/T 32919 -2016 信息安全技术 工业控制系统安全控制应用指南.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/da9420e72b7af6bfb4fa273884dcefc1.png)

云悉指纹

云悉指纹