2016-10-24

3478

0

原文地址:http://drops.wooyun.org/papers/12039

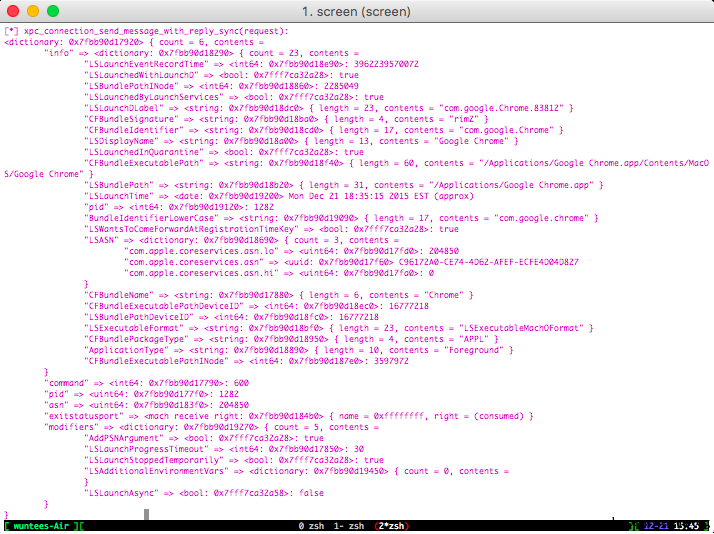

http://blog.wuntee.sexy/CVE-2015-3795/

0x00 背景

这个漏洞是6月4号报告给苹果公司。在8月13号发布的10.10.5安全更新中得到修补。

相关信息:

Apple advisory

NIST - CVSS 9.3

(更多…)

2016-10-24

4964

0

原文地址:http://drops.wooyun.org/papers/9276

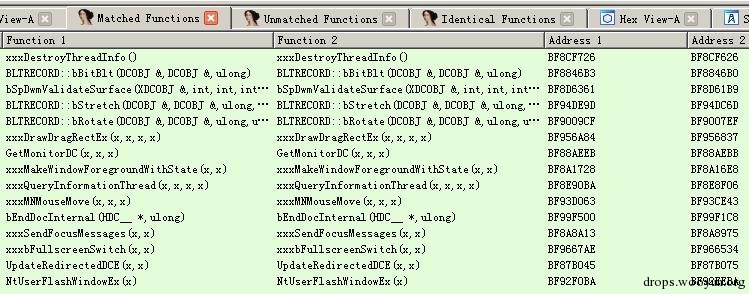

本月微软安全公告MS15-097修复了Microsoft Graphics组件中多个内核漏洞。其中Win32k内存损坏特权提升漏洞:CVE-2015-2546(https://technet.microsoft.com/zh-CN/library/security/ms15-097.aspx)引起了笔者的注意。该漏洞是FireEye在9月8日发布的一份攻击报告(https://www.fire…继续阅读 »

2016-10-24

4392

0

原文地址:http://drops.wooyun.org/papers/9809

阿里基础安全威胁情报中心

0x01 漏洞概述

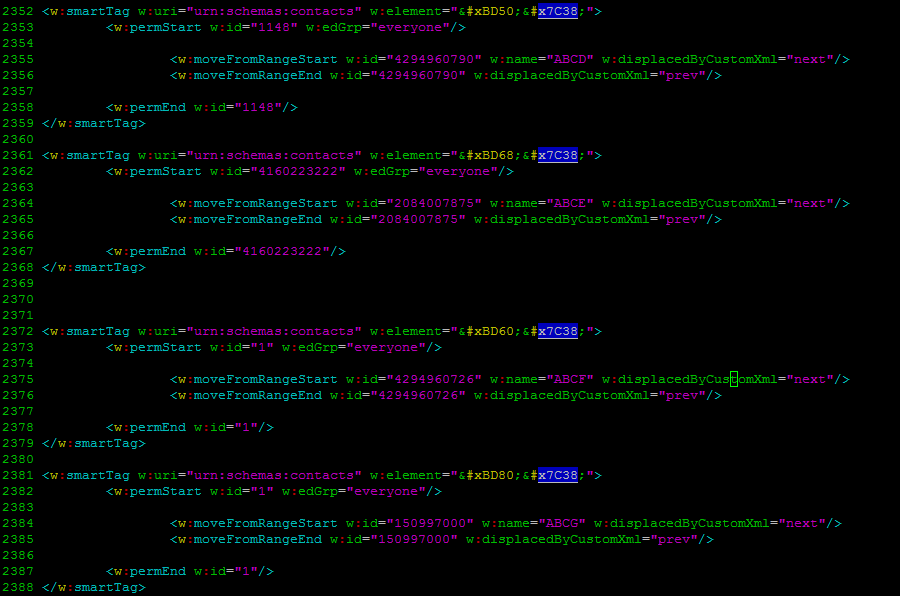

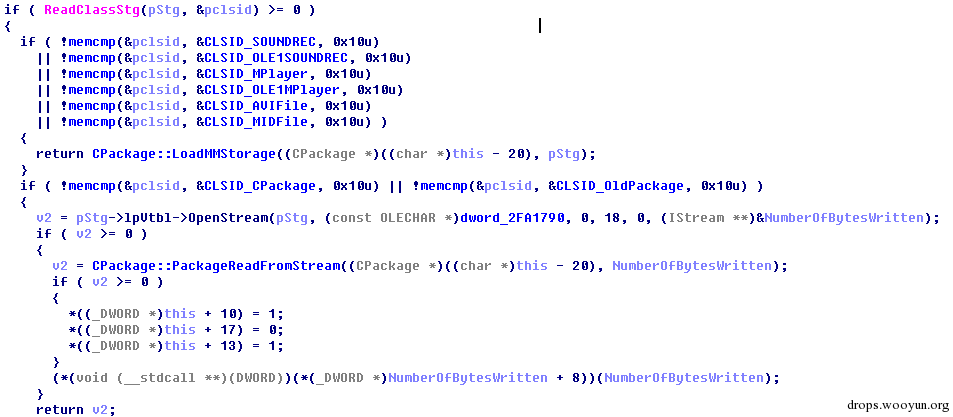

今年4月份微软修补了一个名为CVE-2015-1641的word类型混淆漏洞,攻击者可以构造嵌入了docx的rtf文档进行攻击。word在解析docx文档处理displacedByCustomXML属性时未对customXML对象进行验证,可以传入其他标…继续阅读 »

2016-10-24

4628

0

原文地址:http://drops.wooyun.org/papers/10896

Author:[email protected]/* */

0x00 序

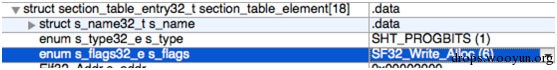

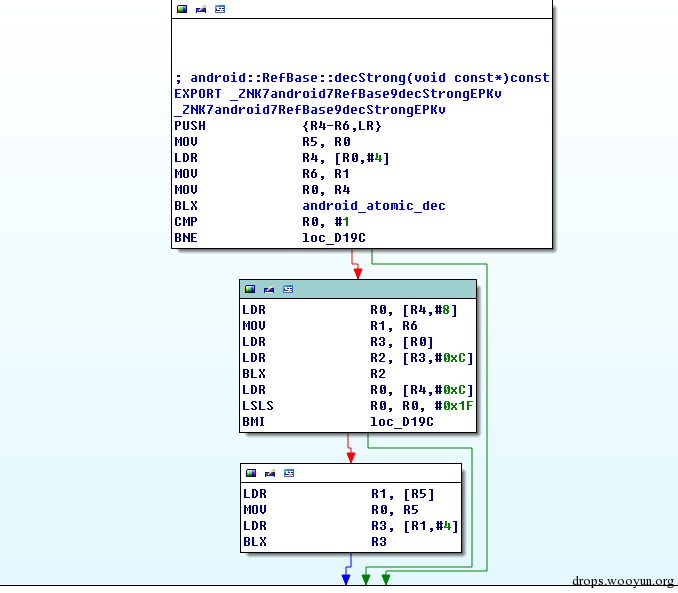

2015年7月以色列移动信息安全公司Zimperium在Android Stagefright框架中发现了多个整数溢出和下溢,不正确整数溢出检查等漏洞,可导致任意代码执行等问题。攻击者通过发送包含特制媒体文件的MMS或WEB页来…继续阅读 »

2016-10-24

4505

0

原文地址:http://drops.wooyun.org/mobile/6082

0x00 简介

CVE-2014-7911是由Jann Horn发现的一个有关安卓的提权漏洞,该漏洞允许恶意应用从普通应用权限提权到system用户执行命令,漏洞信息与POC见(1]。漏洞的成因源于在安卓系统(<5.0)中,java.io.ObjectInputStream并未校验输入的java对象是否…继续阅读 »

2016-10-24

4726

0

原文地址:http://drops.wooyun.org/papers/16825

Author:360天眼实验室

0x00 引子

人在做,天在看。

近期360天眼实验室捕获到一例针对印度的定向攻击样本,样本利用了沙虫漏洞的补丁绕过漏洞CVE-2014-6352,经分析确认后我们认为这是趋势科技在今年三月份发布的名为“Operation C-Major”…继续阅读 »

2016-10-24

5777

0

原文地址:http://drops.wooyun.org/papers/4194

0x00 背景

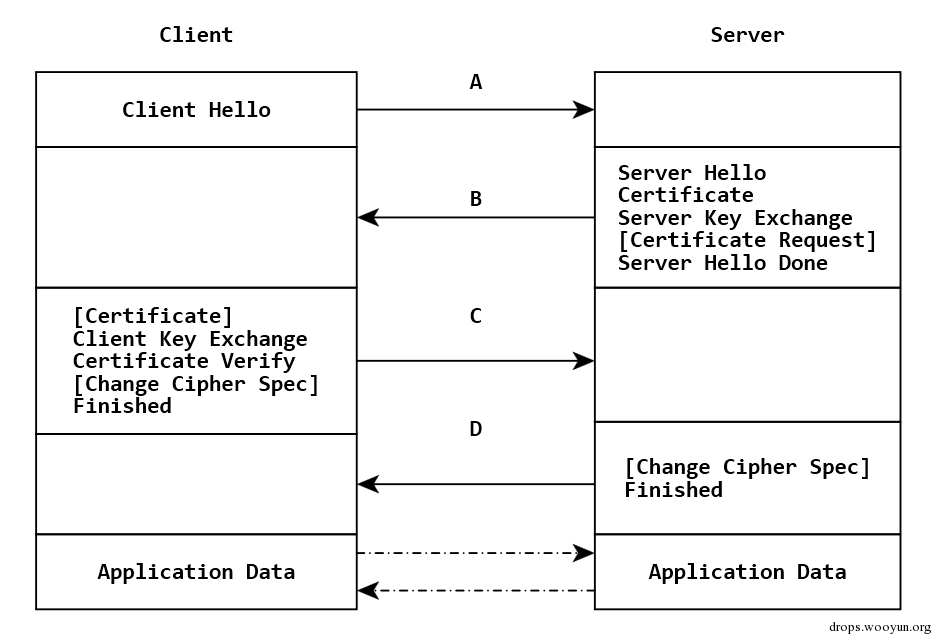

MS14-066 (CVE-2014-6321) 是存在于Microsoft的schannel.dll中的TLS堆缓冲区溢出漏洞。下面对原理以及poc构造进行分析。

0x01 SSL/TLS原理介绍

Https是一种基于SSL/TLS的Http,所有的http数据都是在SSL/TLS协议封装之上传输的。研究Https协议原…继续阅读 »

2016-10-24

5577

0

原文地址:http://drops.wooyun.org/papers/3064

author: shawn

0x00 什么是BASH

Bourne Again Shell(简称BASH)是在GNU/Linux上最流行的SHELL实现,于1980年诞生,经过了几十年的进化从一个简单的终端命令行解释器演变成了和GNU系统深 度整合的多功能接口。

0x01 CVE-2014-6271

法国GNU/Linux爱好者St�…继续阅读 »

2016-10-24

5694

0

原文地址:http://drops.wooyun.org/papers/3331

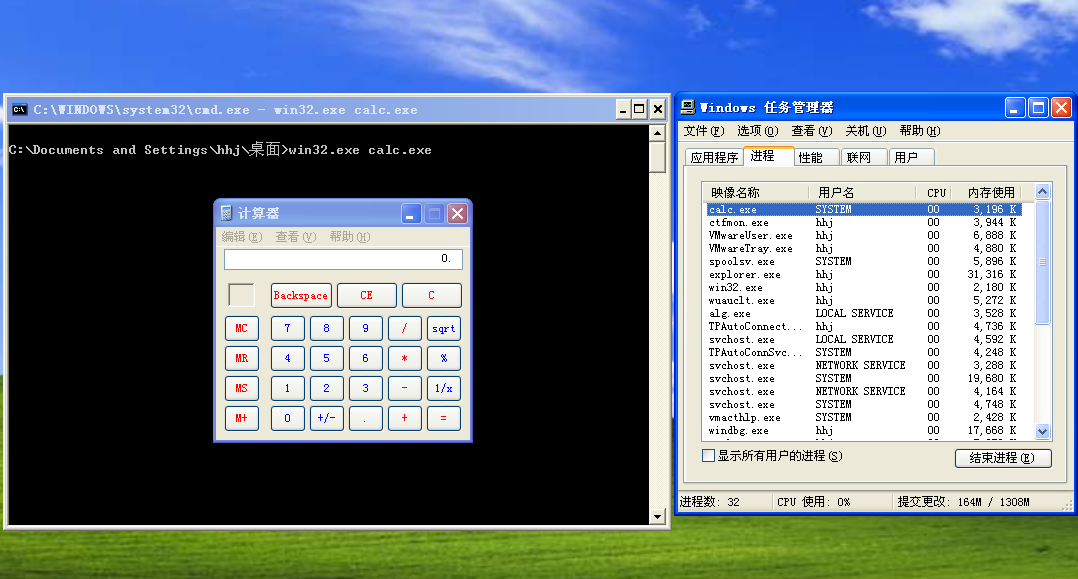

0x00 简介

通过VMware和Windbg搭建32位内核调试环境,系统为xp sp2,执行漏洞利用程序win32.exe calc.exe,弹出了一个SYSTEM权限的calc。

(更多…)

2016-10-24

10656

0

原文地址:http://drops.wooyun.org/papers/3194

0x00 背景

POODLE攻击是针对SSLv3中CBC模式加密算法的一种padding oracle攻击。这个攻击方式和之前的BEAST攻击方式很像,可以让攻击者获取SSL通信中的部分信息的明文,比如cookie。和BEAST不同的是,它不需要对明文内容的完全控制,所以操作起来…继续阅读 »

![Connectify Dispatch指定程序使用指定网卡[运维神器]](http://www.vuln.cn/wp-content/uploads/2016/11/1.jpg)

![网站备案流程_网站备案需要什么[简单明了解决备案各种问题]](http://www.vuln.cn/wp-content/uploads/2014/03/topleft.gif)

![最新BurpSuite 1.7.32 破解版[注册机]下载【无后门版】](http://www.vuln.cn/wp-content/uploads/2018/02/ee462f76d3e2440f67041f92499c36ae.png)

![php一句话后门的几种变形分析[preg_replace函数]](http://www.vuln.cn/wp-content/uploads/2016/11/11.jpg)

![[网盘下载] GB/T 23031. 1 — 2022 工业互联网平台 应用实施指南 第一部分:总则.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/3faee12ec28ab59793fbe1c203b8363f.png)

![[网盘下载] GB/T 41870-2022 工业互联网平台 企业应用水平与绩效评价.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/4ec246e126c4f3a41d9ced588c790998.png)

![[网盘下载] GB/T 36323-2018 信息安全技术 工业控制系统安全管理基本要求.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/f6adb0f6fa49a734846c5873d178bfbc.png)

![[网盘下载] GB/T 32919 -2016 信息安全技术 工业控制系统安全控制应用指南.pdf](http://www.vuln.cn/wp-content/uploads/2023/02/da9420e72b7af6bfb4fa273884dcefc1.png)

云悉指纹

云悉指纹

最新评论

陆邀请码

test那个配置文件的路径在哪里啊

小山支持

Big Tree我和你一样的反应

8848666